Réalisez vous-même un auto-diagnostic en cyber-sécurité.

Un rapport de synthèse et un plan d'action pour sécuriser votre Entreprise ou la mettre en conformité.

En toute confidentialité: la génération de votre rapport se fait dans votre navigateur sous votre contrôle.

Une démarche simple et rapide

1 - Réalisez votre analyse de risques en quelques clics ...

2 - Créez le document fondateur du pilotage de votre sécurité: votre PSSI.

Analyse de risque EBIOS et Politique de sécurité

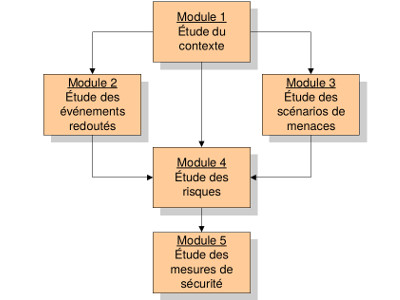

Analyse de risque EBIOS

Compatible ISO27005, Simple et rapide:

- Votre contexte,

- La sensibilité de votre SI,

- Vos besoins en sécurité,

- Les évènements que vous redoutez,

- La nature des menaces,

- Vos vulnérabilités.

Politique de Sécurité (selon ISO27002)

Simple et rapide:

- Etablissement du contexte,

- Définition des objectifs,

- Politique d'accès au SI,

- Utilisateurs et gestion du SI,

- Protection du SI ...

Exemples de PSSI

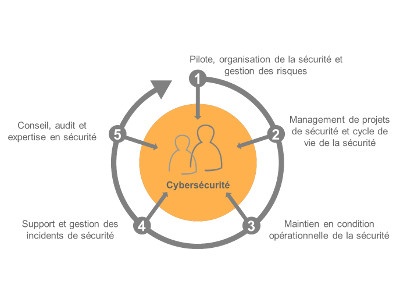

Sécurité organisationnelle : auto-diagnostic et bonnes pratiques

Prochainement des questionnaires pour évaluer votre système cyber-industriel, votre processus de gestion des vulnérabilités, vous aider à choisir votre outillage de sécurité, vous piloter dans les offres du marché en liaison avec l'ISO27002, ...

RH et formation

Besoin d'aide ?

Vous cherchez à monter en compétence en analyse EBIOS, ISO27001, 27005, devenir hacker éthique, devenir un pro du forensique, devenir DPO certifié ...

Besoin de renforcer vos équipes en sécurité :

- Trouver un fournisseur,

- Obtenir une aide ponctuelle,

- Trouver une solution,

- Recrutement, former, sensibiliser, ...